Dans ce tutoriel, nous allons voir comment activer le SNMP sur un Cisco WSA S370 afin de pouvoir le monitorer avec un outil de supervision comme Centreon.

Avant de commencer voici une petite présentation de la solution de sécurité Cisco IronPort Systems :

Présentation de la solution de Proxy Ironport Cisco

Les appliances de sécurité IronPort répondent aux problématiques auxquelles sont confrontées les entreprises, petites ou grandes, en incorporant des mesures de sécurité préventives et réactives faciles à déployer et à administrer.

L’un des constat d’Ironport est que de nouvelles menaces sur la sécurité de la messagerie et du Web sont apparues et mettent en cause non seulement la productivité des employés (spam, malware par ex.), mais aussi la disponibilité même des outils informatiques pourtant devenu critique pour l’entreprise (attaques de déni de service par ex emple) ou encore la protection contre la fuite d’information.

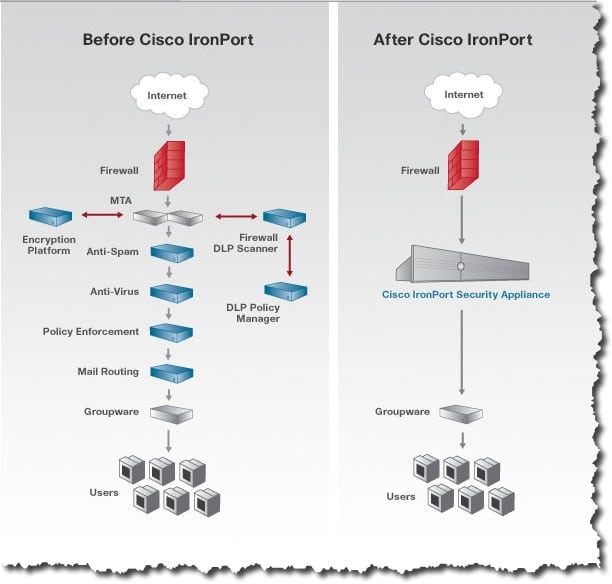

Les entreprises sont amenés à se doter de produits de sécurité pour répondre à ces menaces : anti-virus, anti-spam, anti-malware, filtrage de contenu, etc. Mais la multiplication de ces logiciels séparés rend l’architecture complexe, difficile à gérer et tend à diminuer les performances globales.

La réponse d’IronPort a donc été de concevoir des « appliances » de nouvelle génération, haute performance et intelligente, et qui combine l’ensemble des fonctions de sécurité nécessaires de manière intégrée. Cette approche a l’avantage de permettre une administration centralisée et un contrôle très fin du flux email et web.

Concernant les appliance Serie S.

L’appliance de sécurité Web Cisco IronPort S Series est conçue pour les entreprises de toutes tailles.

Elle est la première solution du marché à combiner dans un seul et même boîtier des techniques traditionnelles de filtrage d’URL avec des filtres innovants de réputation et de malware. Ce système de défense à plusieurs niveaux, en conjonction avec un proxy Web extrêmement puissant, garantit non seulement une amélioration significative des performances, mais aussi une fiabilité supérieure à celle des systèmes classiques.

L’appliance de sécurité Web Cisco IronPort se hisse ainsi parmi les solutions leaders en matière de protection contre les menaces Web.

On peut résumer l’utilisation et la mise en place de la technologie Ironport par cette infographie :

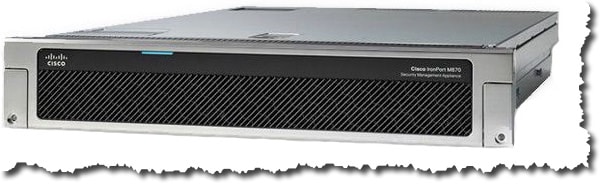

Concrètement voilà à quoi ressemble une appliance Cisco WSA S370 :

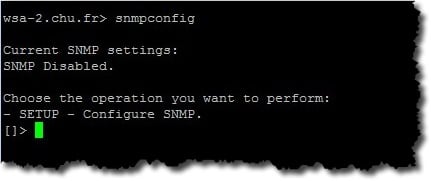

Maintenant passons à notre tutoriel pour activer le SNMP. Le SNMP s’active UNIQUEMENT en mode ligne de commande sur chaque S370.

Connectez-vous en SSH sur l’appliance et taper :

#snmpconfig

Vous devriez voir SNMP Disabled (par defaut).

Puis taper :

#SETUP

Sur les S370, vous avez la possibilité de segmenter le trafic de votre appliance. Le boitier peut gérer plusieurs tables de routages indépendantes.

La bonne pratique veut que l’on utilise un port pour le trafic web (ici P1) et un autre port pour la partie management (administration du boitier) ici nommée Management.

La troisième est une IP virtuelle pour la haute disponibilité.

Une fois votre interface sélectionnée (Généralement Management), vous aller débuter le paramétrage de SNMP.

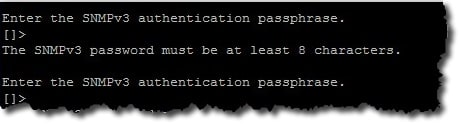

Même si vous n’utiliser pas le SNMP V3, vous êtes obligé de le paramétrer. J’ai gardé les valeurs par defaut.

- 1: Port d’écoute, ici 161

- 2: Type d’authentification, ici MD5

- 3: Privacy Protocol, ici DES

Saisissez le mot de passe pour accéder aux informations du boitier en SNMP V3.

Maintenant nous allons arriver au paramétrage de SNMP V1/2C (le plus utilisé actuellement).

- 1: taper Y pour activer le SNMP V1/2C et saisissez le nom de la communauté.

- 2: saisissez l’adresse de votre réseau qui doit interroger les Ironport, généralement vous disposez d’un réseau de management ou tous les éléments actifs et de sécurité doivent être. Vous pouvez ajouter plusieurs réseaux en les séparant par des , .

- 3: saisissez l’adresse IP du serveur SNMP qui recevra les traps, si vous n’en n’avez pas mettez none.

- 4: Sélectionner les traps à envoyer sur votre serveur SNMP.

- 5: Fournissez des informations supplémentaires comme l’emplacement et éventuellement la personne à contacter en cas de problèmes.

L’écran suivant vous affiche un récapitulatif de la configuration. Si vous avez oublié quelques chose retapez SETUP.

Sinon, enregistrer la configuration en utilisant la commande :

#commit

Ensuite depuis n’importe quel navigateur SNMP (MIB), faite un test et vous devriez voir apparaître les OID disponibles des Cisco WSA S370.

Nous verrons dans un autre tutoriel, les différents scripts de supervision Centreon pour surveiller nos proxy.

That’s All.

Quick-Tutoriel.com Network & System Admin.

Quick-Tutoriel.com Network & System Admin.